dnsеҠ«жҢҒе·Ҙе…·пјҢеұҖеҹҹзҪ‘dnsеҠ«жҢҒе·Ҙе…·пјҢеұҖеҹҹзҪ‘е®һзҺ°dnsеҠ«жҢҒ

ОДХВАҙФҙЈәhttp://www.6cu.com

ЧчХЯЈәеҚҡе®ўеӨ–й“ҫ

ИЛЖшЈә19

2021-04-05 10:45:15

2021-04-05 10:45:15

йҡҸзқҖеҪ“д»Ҡдә’иҒ”зҪ‘зҡ„йЈһйҖҹеҸ‘еұ•пјҢеҹҹеҗҚзі»з»ҹдҪңдёәдә’иҒ”зҪ‘зҡ„йҮҚиҰҒеҹәзЎҖи®ҫж–ҪпјҢе…¶е®үе…ЁжҖ§е’ҢеҸҜз”ЁжҖ§зӣҙжҺҘеҪұе“ҚзқҖдә’иҒ”зҪ‘зҡ„жңҚеҠЎиҙЁйҮҸпјҢйӮЈд№ҲдҪ зҹҘйҒ“еұҖеҹҹзҪ‘dnsеҠ«жҢҒе·Ҙе…·еҗ—?дёӢйқўжҳҜе°Ҹзј–ж•ҙзҗҶзҡ„дёҖдәӣе…ідәҺеұҖеҹҹзҪ‘dnsеҠ«жҢҒе·Ҙе…·зҡ„зӣёе…іиө„ж–ҷпјҢдҫӣдҪ еҸӮиҖғгҖӮ

еұҖеҹҹзҪ‘dnsеҠ«жҢҒе·Ҙе…·

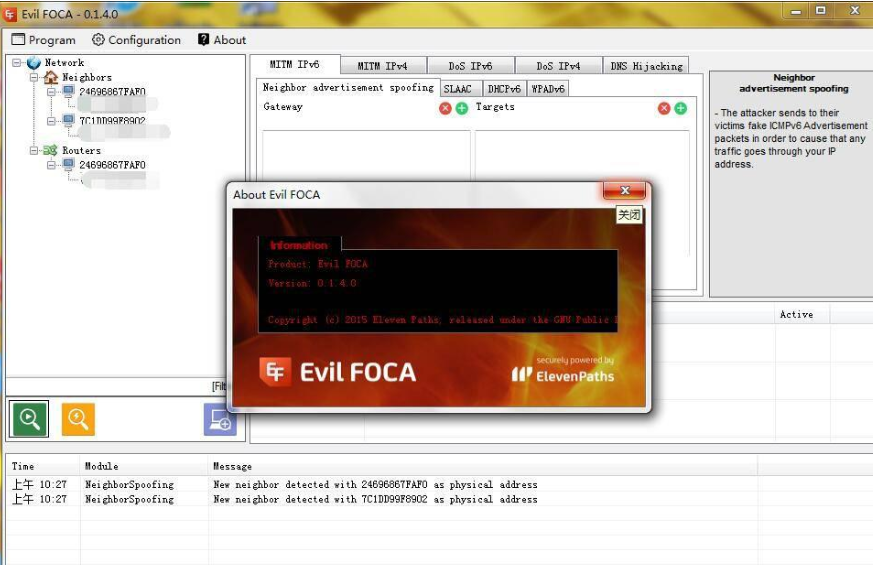

EvilFocaжҳҜWindowsзҺҜеўғдёӢеҹәдәҺ.NET FrameWorkзҡ„дёҖж¬ҫиҪ»йҮҸзә§зҡ„еҠ«жҢҒжөӢиҜ•е·Ҙе…·гҖӮдёҺBackTrackе’ҢKali_LinuxдёӢеӨҚжқӮзҡ„е‘Ҫд»ӨзӣёжҜ”пјҢEvilFocaжӣҙеҠ е°Ҹе·§пјҢиҪ»дҫҝпјҢз®ҖеҚ•пјҢдҪҶе…¶ж•ҲжһңжӣҙеҠ жҳҫи‘—й«ҳж•ҲгҖӮ

Evil Foca(AlphaзүҲжң¬)зҡ„д»Ӣз»Қ

1. еңЁiPv4зҺҜеўғдёӢпјҢйҖҡиҝҮARPж¬әйӘ—е’ҢDHCP ACKжіЁе…ҘиҝӣиЎҢдёӯй—ҙдәәж”»еҮ»

2. еңЁiPv6зҺҜеўғдёӢпјҢйҖҡиҝҮйӮ»зҪ‘ж¬әйӘ—пјҢSLAACж”»еҮ»пјҢдјӘйҖ DHCPv6иҝӣиЎҢдёӯй—ҙдәәж”»еҮ»

3. iPv4дёӢпјҢйҖҡиҝҮARPж¬әйӘ—иҝӣиЎҢDosж”»еҮ»

4. iPv6дёӢпјҢйҖҡиҝҮSLLAACж”»еҮ»иҝӣиЎҢDos

5. DNSеҠ«жҢҒ

ж— з–‘еңЁiPv6зҪ‘з»ңзҺҜеўғдёӢеҠ«жҢҒжҳҜжңҖеӨ§дә®зӮ№гҖӮ

еӣ дёәзҪ‘з»ңзҺҜеўғпјҢжҲ‘们еҸӘиғҪеңЁiPv4дёӢиҝӣиЎҢжј”зӨәдәҶ>_<гҖӮ

е°Ҷе…·дҪ“жј”зӨәеұҖеҹҹзҪ‘еҶ…DNSеҠ«жҢҒе’ҢcookieеҠ«жҢҒгҖӮ

иҝҷжҳҜж–°зүҲEvilFocaзҡ„з•ҢйқўпјҢзӘ—еҸЈеҢ–еёҰжқҘзҡ„жҳҜж–№дҫҝпјҢз®ҖжҙҒпјҢйҡҸд№ӢиҖҢжқҘзҡ„е°ұжҳҜеӣ дёәеӮ»з“ңејҸиў«е–·гҖӮ

йҖҡиҝҮиҸңеҚ•ConfigurationдёӢinterface йҖүжӢ©иҝһжҺҘзұ»еһӢпјҢд»ҘеӨӘзҪ‘жҲ–иҖ…wlanгҖӮ

иҝҷж—¶дјҡиҮӘеҠЁжү«жҸҸеҮәеұҖеҹҹзҪ‘еҶ…жүҖжңүзҡ„жңәеҷЁipең°еқҖе’ҢзҪ‘е…іпјҢеҪ“然дҪ д№ҹеҸҜд»Ҙж·»еҠ ipпјҢиҝҷйҮҢжҲ‘们д»Ҙ10.18.43.209иҝҷеҸ°жңәеҷЁдҪңдёәеҸ—е®іиҖ…гҖӮ

д»Ҙ10.18.43.209дҪңдёәеҸ—е®іиҖ…пјҢ10.18.43.208дҪңдёәж”»еҮ»иҖ…пјҢ10.18.43.254жҳҜзҪ‘е…іпјҢ10.18.43.204дёәжң¬ең°Dangerous PageгҖӮ

еңЁMITM iPv4зӣ®еҪ•дёӢеҲҶеҲ«еЎ«еҶҷзҪ‘е…іGateWay10.18.43.254е’Ңзӣ®ж Ү10.18.43.209пјҢзӮ№еҮ»start,зЎ®е®ҡARPspoofingдёәжҙ»еҠЁзҠ¶жҖҒгҖӮ

еңЁDNS HiJackingиҸңеҚ•дёӢпјҢеЎ«еҶҷзҙўиҰҒеҠ«жҢҒзҡ„еҹҹеҗҚbaidu.comпјҢе’ҢиҪ¬еҗ‘зҡ„ip10.18.43.204ж—ўжҳҜDangerous PageпјҢWildcardиЎЁзӨәеҠ«жҢҒжүҖжңүеҹҹеҗҚгҖӮ

жӯӨж—¶еҸ—е®іиҖ…зҡ„жңәеҷЁзҷҫеәҰйЎөйқўе·Із»ҸиҪ¬еҗ‘ Dangerous PageпјҢpingжҢҮеҗ‘10.18.43.204гҖӮ

еҗҢж ·жҲ‘们д№ҹеҸҜд»ҘеҸӘиҝӣиЎҢarpж¬әйӘ—,йҖҡиҝҮwiresharkиҝӣиЎҢжҠ“еҢ…еҲҶжһҗ,еҠ«жҢҒcookieгҖӮд»ҘдёҠжҳҜеҠ«жҢҒqq ж•°жҚ®гҖӮ

DHCP ACKжұЎжҹ“пјҢеҸҜд»ҘдјӘйҖ DNSе’ҢзҪ‘е…іпјҢд»Ҙжң¬ең°дҪңдёәж•ҙдёӘеұҖеҹҹзҪ‘зҪ‘е…іпјҢйңҖиҰҒејҖеҗҜipи·Ҝз”ұпјҢзӮ№еҮ»startпјҢе°ҶдјҡжҲӘиҺ·ж•ҙдёӘеұҖеҹҹзҪ‘зҡ„еҢ…пјҢж•ҙдёӘеұҖеҹҹзҪ‘е°ҶеңЁжҺ§еҲ¶еҶ…гҖӮ

иҮідәҺDosпјҢеҸӘиҰҒйҖүжӢ©ж”»еҮ»зҡ„ipеҚіеҸҜгҖӮ

EvilFOCA жҳҜ1дёӘз”ЁC#еҶҷзҡ„е—…жҺўе·Ҙе…·зҡ„пјҢд»–зҡ„дјҳеҠҝеҸ–еҶідәҺе…је®№жЁЎејҸжӣҙејәпјҢй’ҲеҜ№зҹҘеҗҚзҡ„е—…жҺўе·Ҙе…· Cain&ableеӨ§дјҷе„ҝеҝ…йЎ»йғҪеҫҲдәҶи§ЈпјҢеҸҜжҳҜд»–еҰӮд»ҠеҜ№й«ҳзүҲжң¬еҸ·зҡ„windowsе…је®№жЁЎејҸж—©е·ІжІ’жңүеҺҹе…ҲйӮЈд№ҲеҘҪе•ҰпјҢжҜ”еҰӮwindows 2009,windows 2013зӯүпјҢEvilFOCAеӣ дёәжҳҜc#еҶҷзҡ„пјҢеӣ жӯӨеӨ§йғЁеҲҶеҸҜд»ҘеңЁдёҖеҲҮ иЈ…дёҠ.netзҡ„WIndowsи®ҫеӨҮиғҪеӨҹеә”з”ЁпјҲ> windows w7пјү

е®ғйҖӮз”Ёзҡ„ж”»еҮ»ж–№ејҸз»ҷеҮәпјҡ

MITM over IPv4 networks with ARP Spoofing little DHCP ACK Injection.

MITM On ipv6еҚҸи®® networks with Neighbor Advertisement Spoofing, SLAAC attack, fake DHCPv6.

DoS (Denial of Service) On IPv4 networks with ARP Spoofing.

DoS (Denial of Service) On ipv6еҚҸи®® networks with SLAAC DoS.

DNS Hijacking.

дёӢиҪҪй“ҫжҺҘпјҡ.com://pan.baidu.Com/s/1gfikbXh зҷ»йҷҶеҜҶз Ғпјҡ7b3l

жәҗз ҒдёӢиҪҪиҜҰз»Ҷең°еқҖпјҡ.com://pan.baidu.Com/s/1eRJP8B4 зҷ»йҷҶеҜҶз Ғпјҡj14h"

дёҠдёҖзҜҮпјҡиҙҹйқўSEOжҳҜд»Җд№Ҳ еёёи§ҒиҙҹйқўSEOж–№жі•жҖ»з»“

дёӢдёҖзҜҮпјҡdnsеҠ«жҢҒе·Ҙе…·,dnsйҳІеҠ«жҢҒе·Ҙе…·пјҢйў„йҳІdnsеҠ«жҢҒе·Ҙе…·