Emotet是臭名昭著的恶意软件之一,它通过非法攻击系统在诸多行业造成了严重破坏。在最近的一次攻击中,Emotet通过使计算机过热破坏了微软的整个网络。

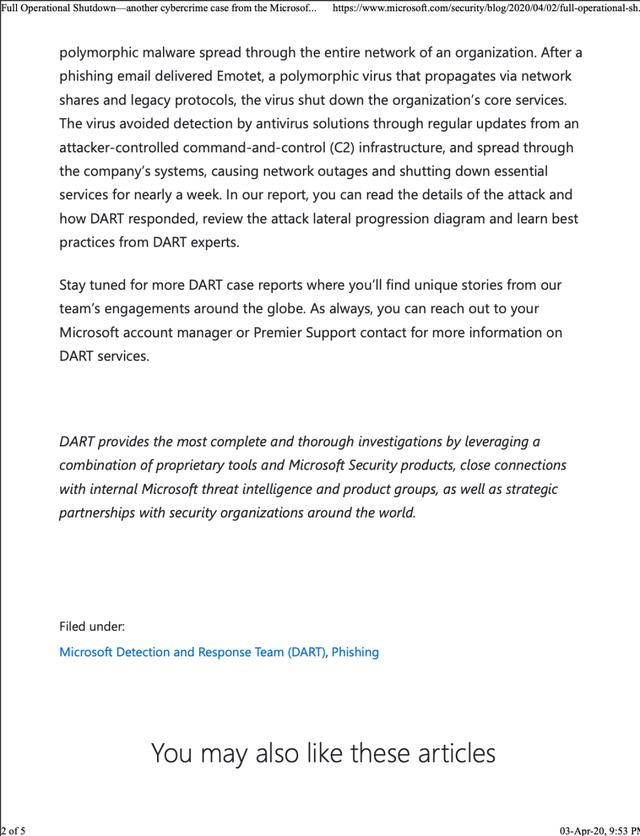

据微软检测和响应团队(DART)的一份报告(上图)显示,Emotet骗过微软的一名员工,打开了恶意电子邮件附件。随后发生的一系列事件通过最大限度地使用CPU,导致这家公司的核心服务关闭了整整一个星期。

攻击是如何实施的?

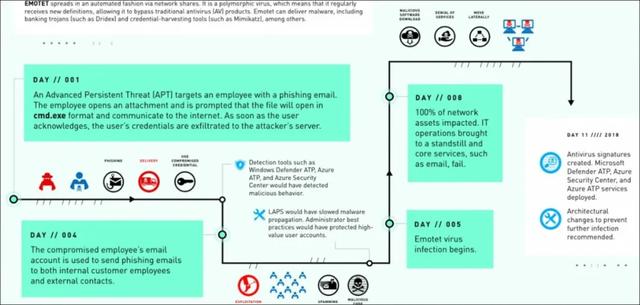

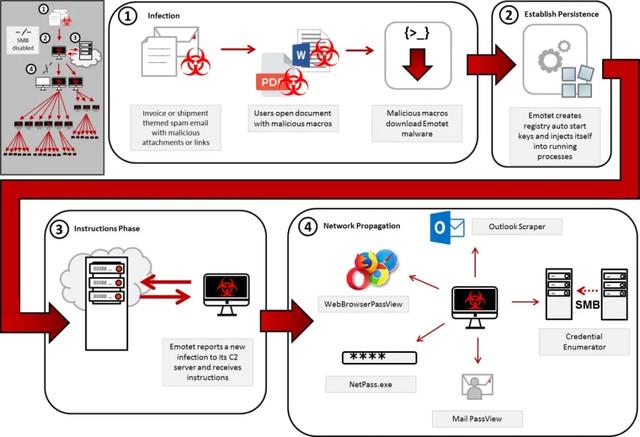

Emotet恶意软件设法避开了所有检测系统,因为它定期受到攻击者的指挥和控制(C2C)服务器的控制。

网络钓鱼性质的电子邮件附件获取了这名员工的登录信息五天后,Emotet有效载荷被投放到了Fabrikam(微软在案例研究中为该受害者使用的别名)的PC上,并加以执行。

没过多久,恶意软件不法分子就使用窃取而来的登录信息,开始攻击Fabrikam的更多员工及其外部联系人,越来越多的系统随之受到感染,下载另外的恶意软件有效载荷。该恶意软件通过访问管理员帐户,夺取了整个网络的控制权。

自首次打开电子邮件附件以后的8天内,虽然Fabrikam这家公司的IT部门尽了最大的努力,但整个网络还是崩溃了。

由于致命蓝屏,连接到网络的所有PC都开始出现种种异常:过热、冻结、突然关机和重新启动。Emotet恶意软件还消耗了所有带宽,因而减慢了网络的互联网连接速度。

Emotet的攻击流程

DART的案例研究提到:“当最后一台机器过热时,Fabrikam知道形势已正式失控了。我们想遏制这种大崩溃局面。”

由于Emotet恶意软件,整个网络都崩溃了,包括由185只监控摄像头组成的那个网络。

报告写道:“Emotet消耗了整个网络的带宽,直至几乎不可能将带宽用于任何正常活动。就连电子邮件也无法正常收发。”

遏制工作

首次出现系统冻结后8天,微软的网络安全团队DART被召集到Fabrikam。他们通过使用缓冲区隔离区来遏制恶意软件攻击,这些缓冲区隔离区可以隔离拥有管理员权限的资产。

他们还上传了新的防病毒特征,并安装了微软Defender ATP和Azure ATP,以完全摆脱恶意软件。

Emotet的感染链

由于自己的网络被Emotet搞瘫痪,微软建议用户部署电子邮件筛选工具,以避免受到潜在的网络钓鱼攻击,并建议部署多因子身份验证技术,以避免非法访问系统。

Emotet于2014年被发现,起初是一种针对银行界的特洛伊木马,后来演变成了恶意软件加载工具,威胁分子用它来安装其他种类的恶意软件,包括但不仅限于Trickbot银行特洛伊木马(投递Ryuk勒索软件有效载荷时所用的一条知名途径)。

Emotet最近经过了升级,新增了WiFi蠕虫模块,旨在帮助它通过附近不安全的无线网络传播到新的受害者。

2020年1月,隶属美国国土安全部的网络安全和基础设施安全局(CISA)警告众多政府和私营组织以及家庭用户:针对性Emotet攻击方面的活动越来越猖獗。

2020-04-07 22:01:25

2020-04-07 22:01:25